КАК НАСТРОИТЬ БРАУЗЕР FIREFOX ДЛЯ СЕРФИНГА ПО ПРОТОКОЛУ DNS OVER HTTPS (DoH)

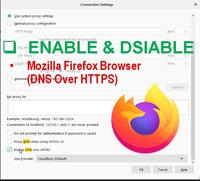

Рассмотрим как настроить DNS через HTTPS в браузере Firefox. DNS over HTTPS - относительно новая технология, которая предназначена для улучшения конфиденциальности, безопасности и надежности подключения DNS. Системы доменных имен (DNS) играют очень важную роль - они позволяют сопоставлять адреса, вводимые в адресную строку с соответствующими IP-адресами. Обычно поиск DNS осуществляется автоматически и обычно без какого-либо шифрования или защиты от посторонних глаз. Пользователи сети Интернет всегда имели альтернативы - подключение к VPN-службе, которая использует провайдер DNS, предоставляющий улучшенную защиту данных, или использование DNSCrypt для повышения безопасности и конфиденциальности. DNS over HTTPS - еще один вариант, который появился сравнительно недавно. Mozilla добавила основную функциональность данной технологии в Firefox 60+. Пользователи Firefox Browser могут настроить браузер, чтобы использовать DNS over HTTPS уже сейчас. Если вы используете как минимум 62.x, то Вы сможете настроить функцию. Пожалуйста, обратите внимание, что использование DNS over HTTPS может привести к проблемам подключения, но все изменения обратимы. Как настроить DNS over HTTPS в Firefox через параметры браузера• Перейдите в меню "Настройки > Основные > Параметры сети" и нажмите кнопку "Настроить". • В открывшемся окне включите параметр "Включить DNS через HTTPS", в выпадающем меню "Используемый провайдер" выберите предложенные по умолчанию "Cloudflare DNS", или "NextDNS", или укажите другого провайдера с поддержкой DNS-over-HTTPS, выбрав "Другой URL". Например, чтобы использовать шифрование DNS-запросов с помощью Comss.one DNS укажите в поле "Другой URL" следующее значение: https://dns.comss.one/dns-query Нажмите ОК и ваши DNS-запросы будут зашифрованы. Как настроить DNS over HTTPS в Firefox через "about:config"Примечание: Данный вариант настройки рекомендуется для опытных пользователей. Для настройки DNS over HTTPS нужно изменить три параметра нового резолвера TRR (Trusted Recursive Resolver) в браузере: • Введите about:config в адресную строку Firefox. • Подтвердите, что вы принимаете на себя весь риск, если откроется страница с предупреждением. • С помощью строки поиска найдите параметр network.trr.mode и дважды щелкните по нему. • Установите значение, равное "2", чтобы технология DNS over HTTPS была выбрана по умолчанию, а ваш стандартный DNS-сервер использовался в качестве резервного. Это оптимальный вариант с точки зрения совместимости. Вы можете установить значение "1", чтобы Firefox выбрал самый быстрый вариант; "3" - чтобы использовать только TRR; "4" - теневой режим: запускает TRR параллельно со стандартным DNS для синхронизации и измерений, но использует только результаты стандартного резолвера; "0" - чтобы отключить TRR по умолчанию, "5" - чтобы отключить TRR по выбору. С помощью строки поиска найдите параметр network.trr.uri. В Firefox нужно будет ввести адрес сервера DNS over HTTPS. Дважды щелкните по названию параметра. На данный момент доступно множество общедоступных серверов, среди которых можно выделить: Cloudflare DNS, Google Public DNS, Cisco OpenDNS. Примечание: Mozilla заключила с Cloudflare соглашение, согласно которому регистрируемые и сохраняемые данные ограничены. • Найдите параметр network.trr.bootstrapAddress и дважды щелкните по нему • Установите значение 1.1.1.1, если выбрали Cloudflare • Установите значение 8.8.8.8 , если выбрали Google DNS • Установите значение 208.67.222.222 , если выбрали Cisco OpenDNS • Установите значение 93.115.24.204 , если выбрали Comss.one DNS • Перезапустите браузер Firefox.

Как проверить работу DNS over HTTPS в Firefox?После настройки введите в адресную строку Firefox about:networking и нажмите ссылку DNS в меню слева. Откроется страница, на которой показывается содержимое кэша DNS в памяти. В столбце TRR будет указано «true» для имен хостов, которые используют DNS-over-HTTPS. Проверить работу DNS также можно с помощью сервиса DNS Leak Test (https://www.dnsleaktest.com/) (нажмите кнопку Extended test). Убедитесь, что все найденные DNS-серверы относятся к выбранному в качестве основного DNS. Например, если выбрали Cisco OpenDNS, результаты проверки утечек DNS будут такие: Источник: Comss.ru - https://www.comss.ru/page.php?id=4950Опубликовано: 15.08.2020 |

|

Все права на информацию для посетителей разрешены © 2011 - 2023 - Zadereyko.INFO