ЦИФРОВАЯ СЕРТИФИКАЦИЯ ЗАЩИЩЕННОГО СОЕДИНЕНИЯ SSL

В данной статье рассказываются общие сведения о шифровании с открытым ключом, цифровых сертификатах, инфраструктуре открытого ключа (PKI - Public Key Infrastructure), о создании удостоверяющего центра, конфигурировании контейнеров сервлетов Apache Tomcat и JBoss для установления одностороннего и двухстороннего безопасного соединения, генерации хранилища сертификатов и как создать SSL сертификат при помощи утилиты keytool. Так же вы узнаете о способах проверки отозванных сертификатов в Java (CRL списки, протокол OCSP) и конфигурировании браузера для работы с сертификатами. Шифрование с открытым ключомСовременным способом безопасной передачи сообщений в сети является метод шифрования с открытым ключом. Суть метода заключается на наличии пары ключей: открытого и закрытого. Открытый и закрытый ключ – это алгоритмы преобразования исходного сообщения в зашифрованное и зашифрованного сообщения в исходное. Открытый ключ находится в свободном доступе и предоставляется всем желающим отправить зашифрованное сообщение. Отправитель, зашифровав сообщение, может уверенно передавать его по небезопасному каналу связи и быть уверенным, что только адресат сможет прочитать данное сообщение. Закрытый ключ, хранится в строгой секретности у владельца пары ключей. Получив сообщение, зашифрованное открытым ключом, адресат использует закрытый ключ для его расшифровки. Так как закрытый ключ известен только адресату сообщения, то никто другой не сможет его прочитать, что дает гарантию секретности сообщения. Сообщение, зашифрованное закрытым ключом, может быть расшифровано всеми обладателями открытого ключа. На основании данного алгоритма шифрования создается защищенное соединение SSL. Цифровой сертификатЦифровой сертификат – это электронный документ, идентифицирующий владельца. Он содержит основную информацию о владельце, открытый ключ владельца, сроки действия, цифровая подпись эмитента (издателя) и др. необходимую информацию. В цифровом сертификате существует раздел расширений (необязательный для заполнения), в котором расположены точки распространения списка отзыва, сведения об издателе и др. Цифровой сертификат позволяет организовать защищенное соединение SSL. О том как создать SSL сертификат рассказывается ниже в данной статье. Из-за разнообразия программного обеспечения существуют различные типы цифровых SSL сертификатов: - SSL сертификаты удостоверяющих центров; - серверные SSL сертификаты; - клиентские SSL сертификаты; Основные особенности приведенных выше сертификатов:- SSL сертификат удостоверяющего центра должен содержать поле CA со значением TRUE, что позволяет выдавать другие сертификаты, т.е. данный сертификат не является конечным в цепочке. - серверные SSL сертификаты в поле CN (common name) должны обязательно содержать доменное имя или ip-адрес по которому происходит обращение к серверу, в противном случае сертификат будет признан недействительным; - клиентские SSL сертификаты содержат e-mail адрес клиента, его имя и фамилию. В отличие от серверного сертификата поле CN не критично к содержимому и может содержать как имя с фамилией, так и e-mail адрес. Цифровой SSL сертификат считается действительным в пределах срока действия, указанного в его полях. Таким образом, сертификатом невозможно пользоваться ранее даты начала действия, и после даты окончания действия, т.к. системы, вступающие с ним в контакт, будут сообщать о недоверии к нему.

Существуют ситуации, когда пользователю или издателю сертификата необходимо приостановить или полностью остановить его действие. Допустим, что закрытый ключ, который должен надежно храниться, был утерян или к нему получили доступ злоумышленники. В такой ситуации пользователю необходимо обратиться к эмитенту (издателю) сертификата, чтобы последний отменил его действие. Также издатель может отменить сертификат в случае выяснения, что клиент предоставил сфальсифицированную информацию о себе. Для этих целей создается специальный список, называемый списком аннулированных (отозванных) сертификатов (англ. Certificate revocation list, CRL). Данный список содержит серийный номер сертификата, дату прекращения его действия и причину отзыва. С момента попадания сертификата в CRL он считается недействительным и издатель не несет ответственность за содержимое такого сертификата. Одним из методов проверки CRL списка является протокол OCSP, но для этого необходимо налицие у удостоверяющего центра OCSP-респондера.

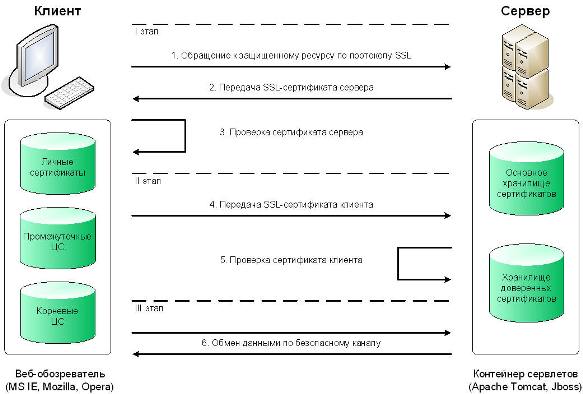

Инфраструктура открытого ключа (PKI)Основной задачей инфраструктуры открытого ключа (Public Key Infrastructure, PKI) является определение политики выдачи цифровых сертификатов. Для выпуска и отмены SSL сертификатов, генерации списков отзыва (CRL) необходимо специальное программное обеспечение (ПО). В качестве примера такого ПО можно привести Microsoft CA (входит в состав MS Windows Server 2000/2003/2008), OpenSSL (распространяется на unix-подобных ОС). Данное ПО размещается на оборудовании удостоверяющего центра. Удостоверяющий центр (англ. Certification authority, CA) – организация, которая выдает цифровые SSL сертификаты на основании данных предоставленных заказчиком. Удостоверяющий центр несет полную ответственность за достоверность данных представленных в SSL сертификате, это значит, что владелец сертификата является именно тем, за кого себя выдает. Наиболее распространенными удостоверяющими центрами в мире являются Verisign и Comodo. Сертификатам этих удостоверяющих центров доверяют 99% браузеров и большинство серверного ПО. Ниже описано создание удостоверяющего центра. Защищенное соединение SSL с двухсторонней аутентификациейЗащищенное соединение SSL чаще всего применяется в электронной коммерции. В качестве примера можно рассмотреть покупку товаров через электронный магазин. Покупатель, указывая номера и коды кредитных карт, хочет быть уверенным, что они не попадут злоумышленнику. Поэтому сервер удостоверяет свою подлинность, предоставляя сертификат клиенту. Гарантом этой подлинности является удостоверяющий центр. Шифрование данных клиента будет производиться открытым ключом сервера. Эти данные могут быть расшифрованы только закрытым ключом, который находится на сервере. Поэтому клиент может не опасаться, что злоумышленник перехватит его данные, он все равно не сможет их расшифровать. Клиентский SSL сертификат применяется в случаях, когда серверу необходимо подтверждение, что клиент именно тот за кого себя выдает. Например, банк предоставляет сетевой доступ для управления личным счетом. Он хочет обезопасить себя и быть уверенным, что к нему обращается владелец данного счета, а не злоумышленник, раздобывший логин и пароль. В данной ситуации клиент предоставляет свой открытый ключ серверу и все полученные данные от сервера могут быть расшифрованы только клиентом и никем другим, т.к. он является владельцем закрытого ключа. На рисунке представлена схема, на которой показаны этапы создания защищенного соединения SSL. Схема создания защищенного соединения SSL с двухсторонней аутентификацией Когда клиент пытается получить доступ к защищенному ресурсу, сервер отправляет свой цифровой сертификат. Получив сертификат, клиент осуществляет его проверку. Проверка заключается в следующем: даты начала действия и окончания не должны быть просроченными, издатель сертификата должен быть доверенным, сертификат не должен находиться в CRL. В случае неудачной проверки процесс установления соединения прерывается. Если условия проверки выполнены, то клиент передает свой сертификат серверу. Сервер проводит аналогичную проверку. В случае неудачной проверки сервер запретит доступ к своим ресурсам. При успешной проверке устанавливается безопасное соединение и данные передаются в шифрованном виде. В данной схеме происходит двойное шифрование передаваемых данных. Клиент шифрует сообщение с помощью открытого ключа сервера, а затем собственным закрытым ключом. После получения сообщения, сервер расшифровывает сообщение открытым ключом клиента, а затем своим закрытым ключом. Таким образом, сервер и клиент аутентифицируют себя друг другу, т.к. только они могут расшифровывать полученные данные. Следует отметить, что применение данной методики уменьшает скорость обмена данными, т.к. операции шифрования/дешифрования требуют дополнительного времени и скорость их выполнения зависит от мощности вычислительных ресурсов. Создание удостоверяющего центраДля тестовых целей или когда нецелесообразно покупать цифровой сертификат, следует создать собственный удостоверяющий центр. Корневой удостоверяющий центр – удостоверяющий центр, которому доверяют все. Он обладает SSL cертификатом, который подписан его собственным закрытым ключом. Такие SSL сертификаты называют самоподписными (англ. self signed). Закрытый ключ корневого удостоверяющиего центра должен храниться очень надежно, т.к. в случае его утери или кражи пропадает доверие ко всем подчиненным SSL сертификатам. Подчиненный удостоверяющий центр – удостоверяющий центр, который выдает SSL сертификаты клиентам. Сертификат подчиненного удостоверяющего центра подписывается закрытым ключом вышестоящего удостоверяющего центра. В качестве клиентов подчиненного удостоверяющего центра могут выступать удостоверяющие центы, web-серверы, web-обозреватели, почтовые клиенты, для которых генерируются сертификаты необходимого типа. Типы сертификатов определяются политикой удостоверяющего цента. Из вышесказанного следует, что создается цепочка сертификатов от корневого удостоверяющего центра до конечного клиентского сертификата. Цепочка сертификатов Для создания удостоверяющего центра воспользуемся двухуровневой схемой, представленной на рисунке 3. В данной схеме имеется корневой удостоверяющий центр (Root CA) и подчиненный удостоверяющий цент (Issuing CA). Корневой удостоверяющий центр подписывает собственный SSL сертификат и SSL сертификаты подчиненных удостоверяющего. Следует отметить тот факт, что чем больше уровней используется, тем более безопасной является схема. В сертификатах корневого и подчиненного удостоверяющего центра в расширении прописаны точки распространения CRL. Точка распространения CRL представляет собой сетевой адрес. По данному адресу должен с заданной периодичностью выкладываться файл CRL, генерируемый специальным ПО. Двухуровневая схема удостоверяющего центра Пример организации удостоверяющего центра на основе Microsoft CA можно прочитать в статье «Разворачивание цепочки центров сертификации на основе Microsoft CA». Получение серверного SSL сертификата в удостоверяющем центре и конфигурирование контейнера сервлетовЦифровой SSL сертификат сервера дает возможность создать защищенное соединение SSL, которое позволит передавать данные в шифрованном виде. Для получения сертификата, который будет использоваться контейнером сервлетов, необходимо сгенерировать запрос на выдачу цифрового сертификата (англ. Certificate signing request, CSR) к удостоверяющему центру. Запрос содержит основные данные об организации и открытый ключ. Основное поле, которое должно быть правильно заполнено называется Common Name (CN). В данном поле необходимо указать доменное имя или IP-адрес хоста, на котором располагается контейнер сервлетов. Для генерации секретного и открытого ключей и запроса на SSL сертификат можно воспользоваться утилитой keytool, входящей в состав JDK (Java development kit). В командной строке необходимо ввести следующую команду: $JAVA_HOME\bin> keytool -genkey -alias <your_alias_name> -keyalg RSA -keystore <your_keystore_filename> Создание хранилища SSL сертификатов утилитой keytool Данная команда утилиты keytool создает хранилище сертификатов с именем <your_keystore_filename>, в котором хранятся закрытый ключ и самоподписной SSL сертификат, зашифрованные по алгоритму RSA. Обратиться к SSL сертификату можно по имени <your_alias_name>. Во время создания хранилища утилитой keytool будет предложено ввести пароль на доступ к хранилищу, сведения об организации и пароль к секретному (закрытому) ключу. При ответе на вопрос утилиты keytool «What is your first and last name?» необходимо ввести доменное имя или ip-адрес хоста, т.к. значение ответа будет использовано в качестве поля CN SSL сертификата. После того как утилитой keytool сгенерированно хранилище с ключами, следует сформировать запрос к удостоверяющему центру на подпись SSL сертификата. Это делается командой: $JAVA_HOME\bin> keytool -certreq -keyalg RSA -alias <your_alias_name> -file <csr_filename> -keystore <your_keystore_filename> В файле <csr_filename> сохраняется запрос на сертификат. После этого на сайте удостоверяющего центра заполняется специальная форма, в одно из полей которой копируется содержимое этого файла. Для выдачи SSL сертификата организации удостоверяющий центр может потребовать учредительные документы, свидетельство о регистрации и др. При получении заявки на SSL сертификат удостоверяющий центр выполняет проверку, сравнивая данные в запросе на сертификат и присланных документах, после чего подписывает запрос. Подписанный запрос является сертификатом. Схема получения сертификата сервера Получив сертификат из удостоверяющего центра его необходимо поместить в хранилище, предварительно добавив SSL сертификаты корневого и промежуточного удос товеряющих центров. Для добавления SSL сертификатов в хранилище следует воспользоваться следующими командами утилиты keytool: 1) добавление сертификата корневого удостоверяющего центра утилитой keytool: $JAVA_HOME\bin> keytool -import -trustcacerts -alias rootca -file <root_ca_cert> -keystore <your_keystore_filename> 2) добавление сертификата промежуточного удостоверяющего центра утилитой keytool: $JAVA_HOME\bin> keytool -import -trustcacerts -alias subca -file <sub_ca_cert> -keystore <your_keystore_filename> 3) замена самоподписного сертификата сертификатом, подписанным в удостоверяющем центре (указывается значение параметра alias, которое использовалось при создании хранилища): $JAVA_HOME\bin> keytool -import -trustcacerts -alias <your_alias_name> -file <your_cert> -keystore <your_keystore_filename> Чтобы в приложениях использовать защищенное соединение SSL необходимо сконфигурировать контейнер сервлетов. Для Apache Tomcat и JBoss необходимо в файле server.xml добавить следующее содержимое: <Connector port="8443" protocol="HTTP/1.1" SSLEnabled="true" maxThreads="150" scheme="https" secure="true" clientAuth="false" sslProtocol="TLS" keystoreFile="<your_to_keystore_file>" keystorePass="<keystore_password>" keystoreType="JKS" keyAlias="<your_alias_name>" /> Данная запись позволяет контейнеру сервлетов устанавливать защищенное соединение, используя цифровой SSL сертификат, который располагается в хранилище <path_to_keystore_file> с паролем <keystore_password> по алиасу <your_alias_name>. В приведенной конфигурации используется односторонняя аутентификация, т.е. предоставление цифрового SSL сертификата требуется только от сервера. Для создания двухсторонней аутентификации, т.е. когда и клиент предоставляет цифровой SSL сертификат, необходимо изменить конфигурацию контейнера сервлетов следующим образом: <Connector port="8443" protocol="HTTP/1.1" SSLEnabled="true" maxThreads="150" scheme="https" secure="true" clientAuth="true" sslProtocol="TLS" keystoreFile="<path_to_keystore_file>" keystorePass="<keystore_password>" keystoreType="JKS" keyAlias="<your_alias_name>" truststoreFile="<path_to_truststore_file>" truststorePass="<truststore_password>" truststoreType="JKS" /> В данной конфигурации устанавливается параметр clientAuth=”true” и подключается хранилище доверенных сертификатов. Создание хранилища доверенных SSL сертификатов производится утилитой keytool так же, как и обычное хранилище. В него необходимо добавить сертификаты удостоверяющих центров, выдающих цифровые сертификаты, которым должен доверять контейнер сервлетов. В противном случае при аутентификации предоставляемые SSL сертификаты будут отклонены контейнером сервлетов, т.к. к ним не будет доверия. Проверка отозванных сертификатов на сервереСуществует 3 способа проверки сертификата на отзыв: статическая проверка CRL, динамическая проверка CRL, проверка по протоколу OCSP. Рассмотрим эти способы подробнее. 1) Статическая проверка CRL При использовании данного типа проверки администратору сервера необходимо в конфигурации прописать имя файла на локальном диске, где располагается список отозванных сертификатов. Данный список загружается с сетевого ресурса удостоверяющего центра. Для подключения CRL в контейнерах сервлетов Apache Tomcat и Jboss следует у ssl-коннекторе добавить атрибут: crlFile=”<path_to_crl_file>” Недостатком данного способа является необходимость постоянного контроля администратора за обновлением файла CRL. 2) Динамическая проверка CRL Данный способ позволяет осуществлять проверку CRL автоматически. Для этого необходимо, чтобы в предоставляемом клиентом SSL сертификате в разделе расширений был прописан атрибут CRLDistributionPoint, в котором указывается URL-адрес, по которому расположен список отозванных сертификатов (CRL). Чтобы выполнялась проверка клиентского SSL сертификата в CRL необходимо сконфигурировать два параметра для виртуальной машины Java. Эти параметры можно указать в скрипте запуска контейнера сервлетов. Для Apache Tomcat и Jboss под Windows это выглядит следующим образом: set JAVA_OPTS=%JAVA_OPTS% -Dcom.sun.net.ssl.checkRevocation=true -Dcom.sun.security.enableCRLDP=true -Djava.security.debug=certpath Параметр java.security.debug=certpath позволяет наблюдать в консоли запущенного контейнера проверку подлинности сертификата. К недостаткам данного способа можно отнести задержку доступа к защищенному ресурсу, связанную с загрузкой большого по объему файла CRL. 3) Проверка с помощью протокола OCSP Протокол OCSP (Online certificate status protocol) разработан в качестве альтернативы CRL. Данная проверка поддерживается технологией JSSE (Java Secure Socket Extension) начиная с версии JDK 5. OCSP работает в сочетании с CRL. Обращение к CRL происходит в случае возникновения ошибки при взаимодействии по OCSP. В случае, если OCSP определил статус SSL сертификата проверка CRL не осуществляется. Сертификат может обладать одним из трех статусов: аннулирован, нормальный, неизвестный. Для проверки по OCSP сертификат должен содержать в разделе расширений атрибут AuthorityInfoAccess со значением URL-адреса OCSP-респондера. OCSP-респондер – программное обеспечение, расположенное на сетевом ресурсе удостоверяющего центра, которое обрабатывает запросы на определение статуса сертификата и выдает результаты проверки. Для того, чтобы виртуальная машина Java осуществляла проверку по OCSP необходимо установить свойство ocsp.enable=true. Данное свойство настраивается в файле JAVA_HOME\jre\lib\security\java.security. В данном файле можно прописать адрес OCSP-респондера в свойстве ocsp.responderURL. Это свойство будет использоваться в случае отсутствия URL респондера в SSL сертификате. Получение клиентского SSL сертификата в удостоверяющем центре и конфигурирование web-обозревателяСуществуют ситуации, когда не только серверу необходимо подтвердить, что он является тем за кого себя выдает, но и когда сервер требует от клиента подтвердить свою личность цифровым сертификатом. Получить клиентский SSL сертификат можно без самостоятельной генерации запроса, сделав это с помощью удостоверяющего центра. Для этого на сайте УЦ необходимо заполнить форму с указанием имени, фамилии, e-mail адреса и др. На основании этих данных будет сгенерирован запрос. В данной ситуации генерация секретного ключа возлагается на удостоверяющий центр. После проверки данных и подписи запроса, клиенту высылается файл, содержащий секретный ключ и сертификат, а так же файлы корневого и промежуточных удостоверяющих центров. Получив файлы сертификатов необходимо настроить программное обеспечение, которое будет устанавливать защищенные соединения. Схема получения SSL сертификата клиента В качестве примера произведем установку клиентского SSL сертификата в web-обозреватель Microsoft Internet Explorer. Для этого необходимо в меню выбрать Сервис > Свойства обозревателя. На закладке «Содержание» выбрать «Сертификаты…». Управление SSL сертификатами в MS Internet Explorer Запускаем мастер импорта сертификатов, нажав на кнопку «Импорт…». В данном мастере указываем путь к сертификату корневого удостоверяющего центра. Далее выбираем хранилище «Доверенные корневые центры сертификации» для добавления в него сертификата. Аналогичным образом добавляются сертификаты промежуточных центров сертификации в хранилище «Промежуточные центры сертификации» и клиентский сертификат в хранилище «Личные». Цепочка сертификации Для просмотра содержимого сертификата, выбирается нужный SSL сертификат и нажимается кнопка «Просмотр». Если получение клиентского сертификата происходит у известного удостоверяющего центра, то, как правило, его SSL сертификаты уже содержатся в хранилищах web-обозревателя и нет необходимости их добавлять. Следует только добавить клиентский сертификат. Если сервер, с которым будет производиться взаимодействие, получал сертификат не у распространенного удостоверяющего центра, то серверный сертификат следует добавить в доверенные, чтобы web-обозреватель не выдавал сообщение о недоверии к такому сертификату. Проверка отозванных сертификатов на клиентеЕсли в качестве клиента использует web-обозреватель MS Internet Explorer, то его можно настроить, чтобы производилась проверка присланных сертификатов в CRL. Для этого необходимо в свойствах обозревателя перейти на закладку «Дополнительно» и отметить два атрибута «Проверять аннулирование сертификатов издателей» и «Проверять аннулирование сертификатов серверов». Включение проверки на аннулирование сертификатов в браузере MS Internet Explorer Источник: Skdev.RU- https://skdev.ru/index.php?option=com_content&view=article&id=63:ssl-connection&catid=20:java&Itemid=44&limitstart=2Опубликовано: 29.09.2013 |

|

Все права на информацию для посетителей разрешены © 2011 - 2024 - Zadereyko.INFO